14.04.3のリリース

夏休みシーズンのためにwily

基本的にUbuntuのポイントリリースは

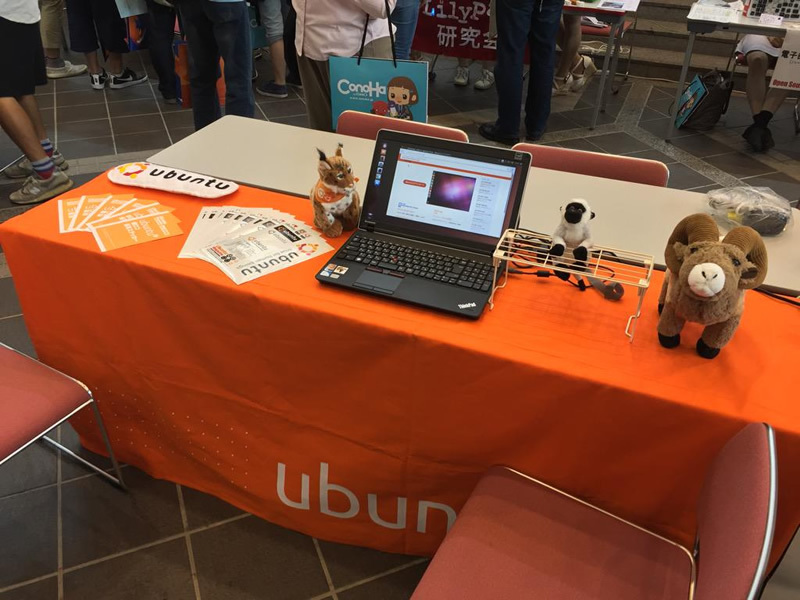

オープンソースカンファレンス 2015 Kansai@Kyoto

先週に引き続いての宣伝です。Ubuntu Japanese Teamは、

| 日程 | 2015年8月7日(金) 10:00-17:00 ・ |

|---|---|

| 会場 | 京都リサーチパーク OSC受付:アトリウム / 1号館4F |

| 内容 | オープンソースに関する最新情報の提供・ |

| 主催 | オープンソースカンファレンス実行委員会 |

| 協力 | 京都リサーチパーク株式会社 |

会場は京都会場としてお馴染みとなりつつある京都リサーチパーク

UWN#427

Ubuntu Weekly Newsletter #427がリリースされています。

その他のニュース

- wily

(15. 10) のカーネルが4. 2ベースに切り替わる 予定です。4.2カーネルはリリースプロセスがいまひとつ上手く進まず、 RCを出す→またRCを出す→リーナスが激高する→またRCを出す→リーナスが激高するがグレッグに宥められる→またRCを出す (今ここ) といった流れが起きてしまっているリリースではありますが、 これはLinuxカーネルでは非常によくある光景なので大きな問題はありません。時期的にwilyが4. 3に辿り着く可能性はほとんどないため、 4. 2系でリリースされることになるでしょう [1]。 - LibreOffice 5.

0がリリースされています (重要:Ubuntu環境ではここで紹介されている手順でのインストールは行わないでください。パッケージシステムを熟知していないと復旧できなくなる可能性がとても高いです)。 - golang 1.

5の導入についての現状報告。1. 4から1. 5への切り替えはかなりの茨の道ではありますが、 着々と作業が進められています。 - 自動パッケージテストをクラウド上に移行してしまうというチャレンジの進捗について。

今週のセキュリティアップデート

- usn-2694-1:PCREのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003063. html - Ubuntu 15.

04・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2014-8964, CVE-2015-2325, CVE-2015-2326, CVE-2015-3210, CVE-2015-5073を修正します。 - 特定の正規表現文字列を処理した際、

メモリ破壊を伴うクラッシュが発生することがありました。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2695-1:HTML Tidyのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003064. html - Ubuntu 15.

04・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2015-5522, CVE-2015-5523を修正します。 - 悪意ある細工の施されたHTMLを表示した際に、

メモリ破壊を伴うクラッシュが発生することがありました。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2696-1:OpenJDK 7のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003065. html - Ubuntu 15.

04・ 14. 04 LTS用のアップデータがリリースされています。CVE-2015-2590, CVE-2015-2601, CVE-2015-2613, CVE-2015-2621, CVE-2015-2625, CVE-2015-2628, CVE-2015-2632, CVE-2015-2808, CVE-2015-4000, CVE-2015-4000, CVE-2015-4731, CVE-2015-4732, CVE-2015-4733, CVE-2015-4748, CVE-2015-4749, CVE-2015-4760を修正します。 - JDK 7u79のUbuntuパッケージ版です。

- 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2697-1:Ghostscriptのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003066. html - Ubuntu 15.

04・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2015-3228を修正します。 - 悪意ある細工の施されたポストスクリプトファイルを処理する際、

メモリ破壊を伴うクラッシュが発生することがありました。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2698-1:SQLiteのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003067. html - Ubuntu 15.

04・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2013-7443, CVE-2015-3414, CVE-2015-3415, CVE-2015-3416を修正します。 - 特定のSQL文の処理時にメモリ破壊を伴うクラッシュが発生することがありました。

- 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2699-1:HPLIPのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003068. html - Ubuntu 15.

04・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2015-0839を修正します。 - キーサーバーからの鍵の取得時、

GPG鍵のIDをショートフォームで指定しているため、 MiTMが可能でした。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2700-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003069. html - Ubuntu 14.

04 LTS用のCVE-2015-3290, CVE-2015-3291, CVE-2015-5157を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2701-1:Linux kernel (Trusty HWE)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-July/ 003070. html - Ubuntu 12.

04 LTS用のアップデータがリリースされています。CVE-2015-3290, CVE-2015-3291, CVE-2015-5157を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2677-1:Oxideのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2015-August/ 003071. html - Ubuntu 15.

04・ 14. 04 LTS用のアップデータがリリースされています。 CVE-2015-1270}, CVE-2015-1272, CVE-2015-1276, CVE-2015-1277, CVE-2015-1280, CVE-2015-1281, CVE-2015-1283, CVE-2015-1284, CVE-2015-1285, CVE-2015-1287, CVE-2015-1289, CVE-2015-1329, CVE-2015-5605を修正します。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://