目次

第1章 情報セキュリティの目的 1

- 1-1 CISOの役割とは何か

- 1-2 ビジネスリスクと情報セキュリティ

- 1-3 情報セキュリティリスクにかかわる3つの立場(3線モデル:Three Lines of Defense Model)

第2章 情報セキュリティマネジメントの基礎知識

- 2-1 情報セキュリティマネジメントの基礎知識

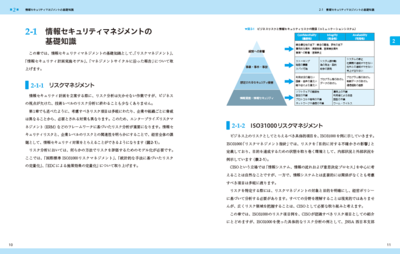

- 2-1-1 リスクマネジメント

- 2-1-2 ISO31000リスクマネジメント

- 2-1-3 統計的手法に基づいたリスクの定量化

- 2-1-4 EDC によるリスクの定量化

- 2-1-5 リスクマネジメントを実施するにあたって

- 2-2 情報セキュリティ計画実施モデル

- 2-2-1 情報セキュリティ計画策定のケーススタディ:CISコントロールズの実装

- 2-2-2 CIS コントロールズから始める情報セキュリティ対策

- 2-2-3 侵害を前提としたセキュリティ計画:サイバーセキュリティフレームワーク

- 2-3 経営サイクルと情報セキュリティマネジメントサイクル

- 2-4 マネジメントサイクルに沿った報告

- 2-4-1 年間計画に基づいたPDCA的な報告

- 2-4-2 緊急対応に関するOODA的な報告

- 2-4-3 情報セキュリティと法令順守

- 2-4-4 監査による執行状況の評価

- 2-4-5 情報セキュリティとコーポレートガバナンス

第3章 基本となる経営指標

- 3-1 CISOのための財務諸表の読み方

- 3-2 経営における「数字」の重要性

- 3-3 財務会計49

- 3-4 貸借対照表の見方

- 3-5 短期的な支払い能力の評価

- 3-6 長期的な支払い能力の評価

- 3-7 財務の健全性の評価

- 3-8 管理会計

- 3-8-1 計画する:損益分岐点

- 3-8-2 分割する:セグメントへの分割と評価

- 3-8-3 評価する:規模や内容が異なる事業(セグメント)の評価

- 3-9 財務健全性と投資収益性を比較する

- 3-10 経営指標を現場に展開する(オムロン株式会社の例)

- 3-11 ファイナンス

- 3-11-1 原価主義と時価主義

- 3-12 ファイナンスの基本的な考え方

- 3-13 会社法と資本比率

- 3-13-1 資本比率

- 3-13-2 セキュリティ事故と株価

第4章 情報セキュリティの指標化

- 4-1 情報セキュリティの指標化

- 4-2 コストとしての情報セキュリティ

- 4-2-1 セキュリティ事故の推定損害額

- 4-3 情報セキュリティ指標を経営の数字に展開

- 4-3-1 バランストスコアカードを使ったKPIの展開

- 4-3-2 ケーススタディ:テレワークを題材としたバランストスコアカードの利用例

- 4-3-3 経営における情報セキュリティの役割

- 4-3-4 情報セキュリティに対する役割と責任

第5章 モニタリングと評価手法

- 5-1 モニタリングに基づいた施策の評価

- 5-2 組織情報のセキュリティ成熟度評価

- 5-2-1 Cybersecurity Capability Maturity Model(C2M2)

- 5-2-2 評価対象:機能(ファンクション)100

- 5-2-3 評価ドメイン

- 5-2-4 成熟度指標レベル

- 5-2-5 成熟度評価で参照される規準および標準

- 5-3 実装レベルのモニタリング

- 5-3-1 インベントリの取得と維持

- 5-3-2 脆弱性の把握と不正アクセス検知

- 5-4 サイバー攻撃への対応能力評価

- 5-4-1 攻撃者視点での評価:Red Teaming

- 5-4-2 TLPTフレームワーク

第6章 情報セキュリティ監査

- 6-1 情報セキュリティ監査の目的

- 6-1-1 Cから始めるPDCA

- 6-2 セキュリティ監査の分類と目的

- 6-2-1 「助言型監査」と「保証型監査」

- 6-2-2 ISMS 適合性評価制度とセキュリティ監査

- 6-2-3 第三者によるセキュリティ監査結果の利用

- 6-3 内部監査人の選択方法

- 6-4 外部監査人の選択方法

- 6-5 CISOは監査報告書を受け取ったら何をすれば良いか

- 6-5-1 監査結果の確認とCISO の心得

- 6-5-2 改善計画書の作成

- 6-5-3 フォローアップの必要性

第7章 情報セキュリティアーキテクチャ

- 7-1 アーキテクチャの重要性

- 7-2 情報セキュリティアーキテクチャの基本要素

- 7-2-1 IAAAに基づいたアクセスコントロール

- 7-2-2 情報格付(データクラシフィケーション)

- 7-2-3 権限管理

- 7-2-4 物理的・ネットワーク的なアクセスコントロール

- 7-2-5 統制基盤

- 7-2-6 統合ログ管理

- 7-3 エンタープライズセキュリティアーキテクチャ(ESA)

- 7-3-1 Sherwood Applied Business Security Architecture(SABSA)

- 7-3-2 SABSA を学ぶためのガイド

- 7-3-3 COBIT

- 7-3-4 The Open Group Architecture Framework(TOGAF)

- 7-3-5 TOGAF を学ぶためのガイド

- 7-3-6 Information Technology Infrastructure Library(ITIL)

- 7-4 ゼロトラスト

- 7-5 「トラストがゼロ」の背景

- 7-5-1 技術革新

- 7-5-2 利用形態の変化

- 7-5-3 攻撃手法の変化

- 7-6 ゼロトラストアーキテクチャ

- 7-6-1 リソースのセグメント境界

- 7-6-2 システムリソース

- 7-6-3 アプリケーションリソース

- 7-6-4 リソースに対する最小権限の維持

- 7-6-5 アクセス要求元が使用するシステム

- 7-6-6 アクセス要求元が使用するアプリケーション

- 7-6-7 ゼロトラストの基本原則と前提

- 7-7 ゼロトラストアーキテクチャの論理的構成要素

- 7-7-1 PE(ポリシーエンジン):指定されたリソースへのアクセス許可の最終的な判断を行う

- 7-7-2 PA(ポリシーアドミニストレータ):アクセス要求元とリソースの通信経路の確立・遮断を行う

- 7-7-3 PEP(ポリシー実施ポイント):アクセス要求元とリソースの接続を有効化,監視,終了を行う

- 7-7-4 ゼロトラストアーキテクチャの要素

- 7-8 ゼロトラストアーキテクチャで防げない攻撃

- 7-9 継続的な技術動向の把握

第8章 DXと情報セキュリティ

- 8-1 デジタルトランスフォーメーション(DX)の目的は事業変革

- 8-2 DXとテクノロジー

- 8-3 OODA,アジャイル,DevOpsのアプローチ

- 8-3-1 OODA の適用

- 8-3-2 アジャイルの適用

- 8-3-3 DevOpsの適用

- 8-4 DX のセキュリティ実現において,PDCAをどう使うか

- 8-5 CISOはDXプロジェクトにいかにして貢献するか

- 8-5-1 DXのボトルネックにならない

- 8-5-2 DXの推進につながる働きかけをする

- 8-5-3 リスクプロファイルによりセキュリティもDXする

第9章 クラウドファーストの情報セキュリティ

- 9-1 クラウドファーストへの転換

- 9-2 クラウドサービスの主要なモデルと責任分界点

- 9-3 クラウドサービス選定時の考慮点

- 9-3-1 情報の格付けおよび取扱制限(クラシフィケーション)

- 9-3-2 法令・基準への対応状況を確認する

- 9-3-3 サービス契約と準拠法・裁判管轄

- 9-3-4 クラウドサービスの中断や終了時

- 9-3-5 情報流通経路全般のセキュリティ

- 9-3-6 外部認証,認定を利用した効率的な情報セキュリティ対策実施状況の把握

- 9-3-7 クラウドサービスプロバイダーのコンプライアンス対応:Microsoft社の例

- 9-4 実践的な情報セキュリティ評価

- 9-4-1 European Union Agency for Network and Information Security(ENISA)Cloud Security

- Guide for SMEs

- 9-4-2 クラウドサービスの評価:調査サービスの利用

- 9-5 セキュリティの主要な評価要素

- 9-5-1 ガバナンスとリスクマネジメント

- 9-5-2 アーキテクチャ

- 9-5-3 データセンターセキュリティ

- 9-5-4 事業継続と可用性

- 9-5-5 サプライチェーンの管理,透明性,説明責任195

- 9-5-6 人的セキュリティ

- 9-5-7 アイデンティティとアクセス管理

- 9-5-8 顧客データの取り扱い

- 9-5-9 アプリケーションセキュリティ

- 9-5-10 暗号化

- 9-5-11 ロギング,モニタリング

- 9-5-12 データ連携

- 9-5-13 変更管理と構成管理

- 9-5-14 インシデント管理

- 9-5-15 脆弱性管理

- 9-5-16 モバイルセキュリティ

- 9-6 クラウドサービスをセキュアに利用するために

- 9-6-1 管理機構の利用

- 9-6-2 クラウド間連携とAPI の課題

第10章 情報セキュリティインシデント対応と報告

- 10-1 情報セキュリティインシデントとCSIRTの設置

- 10-2 セキュリティインシデントの推移

- 10-2-1 内部の過失による物理的な保護の破綻

- 10-2-2 内部の過失によるネットワーク的な保護の破綻

- 10-2-3 内部からの攻撃

- 10-2-4 外部からの持続的な攻撃(APT)

- 10-2-5 内部によるシステム的・ネットワーク的な保護の欠如:オンラインストレージ

- 10-2-6 内部によるシステム的な保護の欠如:Webサービスのプラットフォーム

- 10-2-7 外部からの攻撃:リスト型攻撃

- 10-2-8 外部からの攻撃:DDoS事件

- 10-2-9 外部からの攻撃:ランサムウェア

- 10-2-10 外部からの攻撃:ビジネスメール詐欺

- 10-2-11 外部からの攻撃:DNS の乗っ取り

- 10-2-12 サプライチェーンの問題:廃棄ハードディスクの転売事件

- 10-3 新しい領域のインシデント

- 10-3-1 IoT セキュリティ

- 10-3-2 自動車のセキュリティ

- 10-3-3 WannaCry:攻撃者の変化(国家機関の関与)

- 10-3-4 キャッシュレス決済の不正な引き落とし

- 10-3-5 暗号資産に対する攻撃

- 10-3-6 AIセキュリティ

- 10-3-7 SNSを基点とした炎上255

- 10-3-8 SNSアカウントの乗っ取り

- 10-4 脆弱性評価

- 10-4-1 脆弱性の深刻度評価(CVSS)

- 10-4-2 脅威ハンティング(Threat Hunting)

- 10-4-3 製品やサービスベンダーのセキュリティ対応能力

- 10-4-4 脅威インテリジェンスの利用

- 10-4-5 リスクの転移

- 10-4-6 地政学リスク

- 10-4-7 報告されない脆弱性

- 10-5 CTFとインシデント対応演習

- 10-6 インシデントを想定したセキュリティ施策の評価

第11章 製品選定とベンダー選定

- 11-1 ベンダーとの対応方法

- 11-2 セキュリティソリューション検討時の留意点

- 11-3 ベンダー選定時の留意点

- 11-3-1 製品・サービスの開発元

- 11-3-2 販売会社・販売代理店

- 11-3-3 システムインテグレータ

- 11-4 ライフサイクルにおけるベンダー評価

第12章 CISOの責務と仕事

- 12-1 CISOの役割

- 12-2 サイバーセキュリティ経営ガイドライン

- 12-3 米国におけるCISO 像:CISO COMPASSのCISO像

- 12-3-1 CISO の歴史

第13章 経営陣としてのCISOへの期待

- 13-1 CISOの役割と連携

- 13-1-1 コミュニケーションにおける注意事項

- 13-2 経営会議での報告

- 13-3 役職などの名称について

- 13-4 財務会計部門との連携(CFO)

- 13-5 業務部門との連携(COO)

- 13-6 IT部門との連携(CIO)

- 13-7 リスク管理部門との連携(CRO)

- 13-8 総務・人事部門との連携

- 13-9 法務部門との連携

- 13-10 監査部門との連携

- 13-11 広報部門との連携

- 13-12 社外との連携

- 13-13 執行責任者としてのCISO

Annex

- Annex A 事業計画策定例

- A-1 事業計画の位置付け

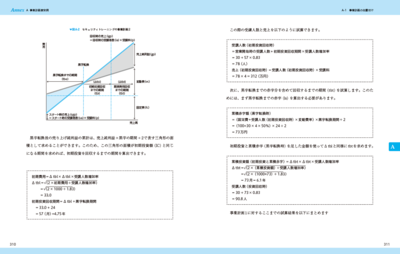

- A-2 資格制度を導入した場合の試算(サブスクリプション)

- A-3 事業計画1-4の評価

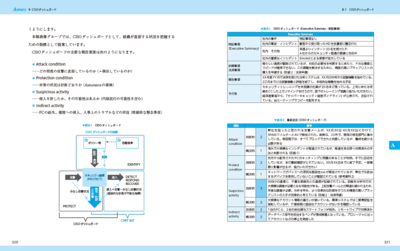

- Annex B CISOダッシュボード

- B-1 CISOダッシュボード

- B-2 情報セキュリティ事故の説明責任

- Annex C 情報セキュリティ対策の標準化と自動化の流れ

- Annex D EDC 手法を使ったセキュリティ対策効果の試算

- D-1 EDC 手法の導入

- D-2 EDC 手法による対策案の最適解算出手順

- D-3 対策リストの策定

- Annex E Need to Know 再考

- E-1 すべての会話と知識を検索可能にする

- Annex F 新型コロナウイルス後のセキュリティ

- F-1 業務形態の変化とCISO に求められる役割

- F-2 セキュリティ対策

- F-3 情報格付けと情報の取り扱い

- F-4 規定とセキュリティポリシー

- F-5 企業活動の基盤としてのコミュニケーション

- F-6 成果の定義と評価

- F-7 企業文化と教育

- Annex G セキュリティインシデントの推移

- G-1 サイバー攻撃の変化と潮流

- G-2 マルウェアの誕生(1990年代以前)

- G-3 インターネットワーム(モリスワーム)

- G-4 Mellisa とメール型ウイルス

- G-5 現実化したDDoS攻撃(2000年前後)

- G-6 日本における省庁Web改ざん(日本のネットワークセキュリティの起点)

- G-7 CodeRedに始まるワーム事件

- G-8 ボットネットとサイバー犯罪

- G-9 標的型攻撃

- G-10 ランサムウェア

- G-11 ビジネスメール詐欺(BEC)

- G-12 攻撃の背景にあるエコシステム(アンダーグラウンドフォーラム)

- G-13 脆弱性報告に対する報償プログラム

- G-14 情報セキュリティ早期警戒パートナーシップ

- G-15 まとめ

- Annex H 情報格付け

- H-1 情報格付け統一基準

- H-2 日本政府における格付け

- H-3 英国政府における格付け

- H-4 日英の違いとそのポイント