目次

- 受験のてびき

第Ⅰ部 知識のまとめ―午前Ⅱ,午後Ⅰ・Ⅱ問題対策―

午前問題の出題

第1章 脅威とサイバー攻撃の手法

- 1.1 情報セキュリティとは

- 1.2 リスク

- 1.3 脅威の種類

- 1.4 攻撃者

- 1.5 情報収集と共有

- 1.6 さまざまなサイバー攻撃の手法

- 1.7 不正アクセス

- 1.8 バッファオーバフロー

- 1.9 パスワード奪取

- 1.10 セッションハイジャック

- 1.11 盗聴

- 1.12 なりすまし

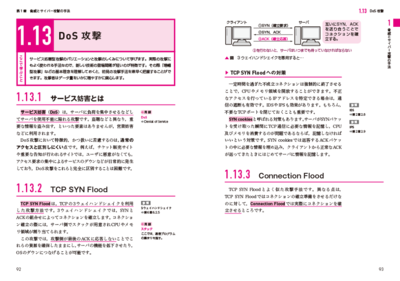

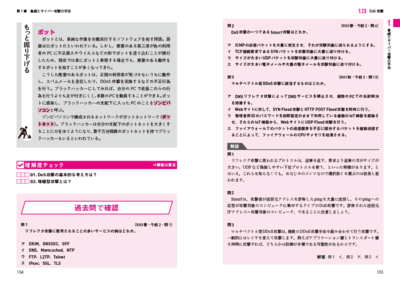

- 1.13 DoS攻撃

- 1.14 Webシステムへの攻撃

- 1.15 スクリプト攻撃

- 1.16 DNSキャッシュポイズニング

- 1.17 標的型攻撃

- 1.18 その他の攻撃方法

- 1.19 マルウェア

- 1.20 マルウェアへの対策

- 午後問題でこう扱われる

- 理解度チェック・解答

第2章 セキュリティ技術――対策と実装

- 2.1 ファイアウォール

- 2.2 シングルサインオン

- 2.3 WAF

- 2.4 DMZ

- 2.5 リモートアクセス

- 2.6 VPN

- 2.7 IPsec

- 2.8 IDS

- 2.9 IPS

- 2.10 不正データの排除

- 2.11 プレースホルダ

- 2.12 信頼性の向上①RASIS

- 2.13 信頼性の向上②耐障害設計

- 2.14 信頼性の向上③バックアップ

- 2.15 信頼性の向上④その他のバックアップ技術

- 2.16 ネットワーク管理技術

- 2.17 セキュアOS

- 2.18 クラウドとモバイル

- 2.19 人的セキュリティ対策

- 午後問題でこう扱われる

- 理解度チェック・解答

第3章 セキュリティ技術――暗号と認証

- 3.1 セキュリティ技術の基本

- 3.2 暗号①暗号化の考え方

- 3.3 暗号②共通鍵暗号方式

- 3.4 暗号③公開鍵暗号方式

- 3.5 認証①認証システム

- 3.6 認証②ワンタイムパスワード

- 3.7 認証③パスワード運用の注意

- 3.8 認証④認証の強化方法

- 3.9 認証⑤ディジタル署名

- 3.10 認証⑥PKI(公開鍵基盤)

- 3.11 認証⑦認証サーバの構成

- 3.12 認証⑧SSL/TLS

- 3.13 認証⑨認証を省力化する技術

- 3.14 認証⑩さまざまなシーンにおける認証

- 3.15 認証⑪新しい認証方式

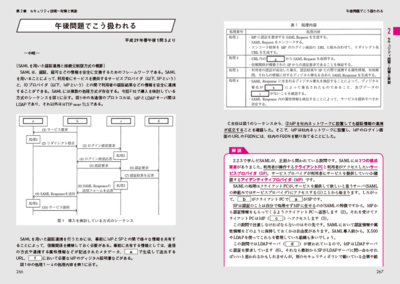

- 午後問題でこう扱われる

- 理解度チェック・解答

第4章 セキュリティマネジメント

- 4.1 情報セキュリティポリシ

- 4.2 ISMSの運用

- 4.3 ISMS審査のプロセス

- 4.4 セキュリティシステムの実装

- 4.5 セキュリティシステムの運用

- 4.6 サービスマネジメント

- 4.7 セキュリティ教育

- 4.8 リスクマネジメント

- 4.9 リスクアセスメント①取組み方法の策定

- 4.10 リスクアセスメント②リスク評価の実際

- 4.11 リスク対応

- 4.12 セキュリティインシデントへの対応

- 4.13 システム監査

- 午後問題でこう扱われる

- 理解度チェック・解答

第5章 ソフトウェア開発技術とセキュリティ

- 5.1 システム開発のプロセス

- 5.2 ソフトウェアのテスト

- 5.3 システム開発技術

- 5.4 セキュアプログラミング①C/C++

- 5.5 セキュアプログラミング②Java

- 5.6 セキュアプログラミング③ECMAScript

- 理解度チェック・解答

第6章 ネットワーク

- 6.1 ネットワークの基礎

- 6.2 TCP/IP

- 6.3 IPアドレス

- 6.4 ポート番号

- 6.5 LAN間接続装置①物理層

- 6.6 LAN間接続装置②データリンク層

- 6.7 LAN間接続装置③ネットワーク層

- 6.8 その他のネットワーク機器

- 6.9 アドレス変換技術

- 6.10 アプリケーション層のプロトコル①DNS

- 6.11 アプリケーション層のプロトコル②メールプロトコル

- 6.12 アプリケーション層のプロトコル③HTTP その他

- 6.13 無線LAN

- 午後問題でこう扱われる

- 理解度チェック・解答

第7章 国際標準・法務

- 7.1 国際標準とISMS

- 7.2 国内のガイドライン

- 7.3 法令

- 午後問題でこう扱われる

- 理解度チェック・解答

第Ⅱ部 長文問題演習―午後Ⅰ・Ⅱ問題対策―

午後問題の出題

午後問題で知っておくべきネットワーク

午後Ⅰ問題の対策

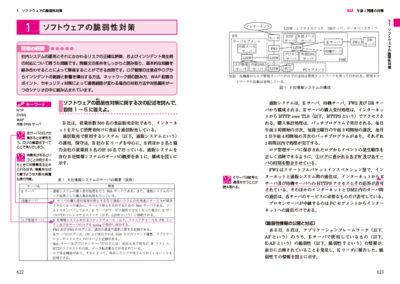

- 1 ソフトウェアの脆弱性対策

- 2 標的型攻撃

- 3 DNSに関するセキュリティ

- 4 パブリッククラウドサービス

- 5 SSL/TLSを用いたサーバの設定と運用

- 6 情報セキュリティ対策の強化

- 7 電子メールのセキュリティ対策(送信ドメイン認証)

午後Ⅱ問題の対策

- 1 セキュリティインシデントへの対応

- 2 クラウドのセキュリティ

- 3 IoTシステムのセキュリティ対策

- 4 マルウェア感染と対策

- 索引