概要

新しい試験方式にも対応! 試験開始時から刊行を続ける情報セキュリティマネジメント試験参考書の決定版!

【出題実績をもとに有名教授がわかりやすく解説!】

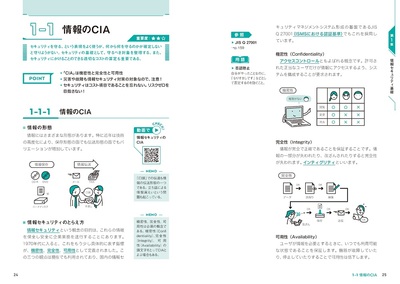

メディアでも活躍する情報セキュリティのプロフェッショナル・岡嶋裕史先生が,わかりやすいイラストを交えながら解説します。解説する内容は過去の出題実績に即して厳選しているので,この本を読みさえすれば必要な知識がたしかに身につきます。

【新形式の試験にも対応!】

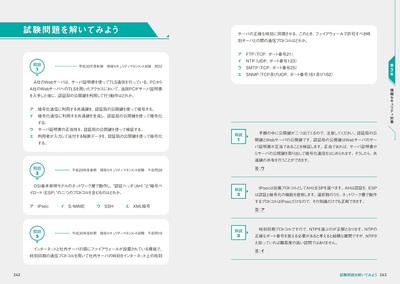

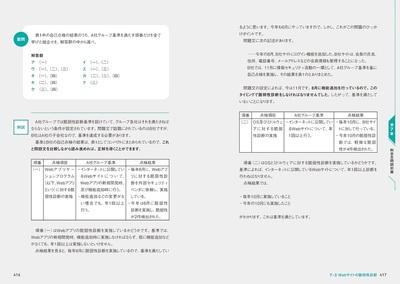

令和5年度の試験から,試験方式が一新されます。従来の午前・午後の二部構成が再編され,知識を問う「科目A」と技能を問う「科目B」からなる通しの試験となります。

このように大きく変わる情報セキュリティマネジメント試験ですが,本書ではこれらの変化にしっかり対応。変更点のまとめや,科目B対策の解説も行います。

そもそも,形式は変更しても問われる内容は大きく変わらない予定です。試験発足時から版を重ねている蓄積にもとづくたしかな知識で,皆さんを合格に導きます。

【充実の特典たち!】

参考書を読むだけだとなかなか勉強がはかどらない……という人のため,便利な特典がついてきます。

- 重点的に勉強する範囲がわかる演習アプリ「DEKIDAS-WEB」

パソコン・スマートフォンから問題演習を行えるオリジナルのWebアプリ「DEKIDAS-WEB」を無料でご利用いただけます。「DEKIDAS-WEB」では,過去問題をベースに,科目Aで問われる知識を身につける問題に挑戦できます。自動採点機能や分析機能も付いているので,苦手克服や直前対策に大いに役立ちます。すきま時間にスマホで解くもよし,実際の試験形式を意識してパソコンで解くもよしの,お得なアプリです。

- 学習内容を整理して見直せる「直前対策!要点確認ノート」

「直前対策!要点確認ノート」は穴埋め形式で参考書の内容をまとめ直すノートです。重要な用語や考え方を自分なりに整理して見直すのに役立ちます。知識が身についたか確かめながら,各単元をおさらいでいます。

- 基礎知識を動画で理解! 「情報セキュリティマネジメント試験 重要用語対策講座!」

試験でよく問われるキーワードを5分で解説した動画を視聴いただけます。「よく問われるサイバー攻撃手法とその対策は?」「暗号はどういうしくみ?」など,情報セキュリティの要点を目と耳から覚えられます。

こんな方におすすめ