概要

第1特集

今さら聞けないネットワークセキュリティ

攻撃手法や防御システムの基本を押さえて守りを固めよう

ネットワーク技術の進化が進み,仕事であれプライベートであれ,今やネットワークを介した通信を行わない日はありません。一方で,サイバー攻撃も日に日に進化を遂げています。攻撃対象も個人や企業,業種や企業規模などによりません。つまりネットワーク上で情報を取り扱うということは,高度化・巧妙化が進むサイバー攻撃の脅威にさらされるリスクを併せ持つということなのです。

脅威から守ったりリスクを最小化したりするには,何よりもまず,敵の手口と防御手段を知ることが重要です。本特集でネットワークセキュリティ対策の全体像を把握して,サイバー攻撃の脅威に備えましょう。

第2特集

速習HTTP/3

次世代プロトコルに対応するための知識を身につけよう

HTTP/3はQUICというプロトコル上で通信を行うプロトコルです。HTTP/2までと違い,TCPではなくUDPを前提としています。HTTP/3が標準化されてから約1年が経ち,HTTP/3を実装しているソフトウェアや対応済みのサービスも増えてきたように思います。本特集では,そんなHTTP/3をこれから実際に利用するために,今知っておきたい情報をまとめました。HTTP/3が登場した経緯から,UDPとQUICを使ったプロトコルのしくみ,WebサービスやサーバをHTTP/3に対応させるための方法まで,HTTP/3の全体像をまとめて速習してしまいましょう。

特別企画

熟考クラウドセキュリティ

「CNAPP」の実現のために

クラウドには,従来のセキュリティ対策だけでは守り切れない部分があり,クラウドならではのセキュリティ対策を考える必要があります。そして,「CNAPP」とはクラウドセキュリティにおける完成形の1つにあたります。本稿では,CNAPP実現に向けて,クラウドセキュリティの基礎を解説します。

目次

第1特集

今さら聞けないネットワークセキュリティ

攻撃手法や防御システムの基本を押さえて守りを固めよう

- …… 佐々木 現興

- 攻撃手法とその対策を知る

第1章:ネットワークセキュリティの基本

- 5つの防御手段を比べて理解

第2章:ネットワークセキュリティにおける防御システム

- 遠隔地からのセキュアな通信を実現する

第3章:VPNと暗号化/認証の基礎

- 昨今のセキュリティインシデントに立ち向かう

第4章:クラウドネットワークセキュリティ

第2特集

速習HTTP/3

次世代プロトコルに対応するための知識を身につけよう

- 第1章:なぜHTTP/3が登場したのか?

HTTPの歴史から学ぶその特長

…… 小河 亮

- 第2章:HTTP/3のしくみ

QUICとUDPが切り開くWeb体験

…… 谷口 元紀

- 第3章:実践HTTP/3

HTTP/3の現状と対応方法を知ろう

…… 金子 達哉

一般記事

- [特別企画]熟考クラウドセキュリティ

「CNAPP」の実現のために

……佐々木 康介

広告記事

- [特別広報]Web3の新時代を拓くココネのエンジニアリング力を探る

【4】ポケコロの舞台裏で繰り広げられてきたチャレンジ

……編集部

- [特別広報]Ruby biz Grand prix 2023

Ruby でデザインする、挑戦と進化の未来へ!

……編集部

連載

- ITエンジニア必須の最新用語解説

【178】OpenELA……杉山 貴章

- 平林万能IT技術研究所 2ndシーズン

【17】地球を包む大気の流れを立体的に眺めよう!――地表の風から成層圏のジェットストリームまで……平林 純

- Stable Diffusionで学ぶ画像生成AIのしくみ

【5】U-Netによるノイズ除去……國田 圭佑

- ハピネスチームビルディング

【19】リモートワークで新人が楽しく成長できるようにする……小島 優介

- エンジニアのためのやる気UPエクササイズ

【14】科学的に正しいコーヒーの飲み方! エンジニアのためのカフェイン活用術……えくろプロテイン

- 【新連載】実践LLMアプリケーション開発

【1】ChatGPT APIで初めてのAIチャットボット開発……西見 公宏

- 【新連載】画像解析AIの作り方

【1】画像解析AIの魅力と開発の流れ……髙木 優介

- MLOpsのすすめ

【3】機械学習を実用化する方針策定とツール選定……澁井 雄介

- 位置情報エンジニアリングのすすめ

【3】位置情報に触れる・加工する(後編)……鈴木 祐亮

- 新時代の分散SNS Nostr

【4】詳説Nostrプロトコル……かすてらふぃ

- Google Cloudを軸に実践するSREプラクティス

【7】Argo CDによるKubernetesへの継続的デリバリ……飯迫 正貴、(監修)小森 裕介

- なるほど納得Go言語

【9】Goにおけるエラー処理(前編)……崎原 晴香(H.Saki)

- AWS活用ジャーニー

【13】AWS Security Hub……杉金 晋

- 現場から学ぶAWSのクラウドセキュリティ

【2】IAMユーザーと認証情報のベストプラクティス……花塚 亮祐

- 魅惑の自作シェルの世界

【11】リダイレクトの実装(その1)……上田 隆一

- [Ansible]現場を支えるPlaybook

【11】Ansibleでプロンプトをハンドリングする……呉 理沙

- ひみつのLinux通信

【116】アイドル……くつなりょうすけ

- あなたのスキルは社会に役立つ~エンジニアだからできる社会貢献~

【142】シニア世代がChatGPTのbotをプログラミングなしで作る……小泉 勝志郎

サポート

ダウンロード

(2023年9月12日更新)

P.6 連載「Stable Diffusionで学ぶ画像生成AIのしくみ」

本書で使用しているサンプルコードを以下からダウンロードできます。ダウンロードファイル「GenAI_SD2310.zip」は圧縮ファイルです。解凍したうえでご利用ください。詳細については,本書中の説明を参照してください。

なお,このサンプルは学習・実験用を目的としております。オリジナルの著作権は著者に帰属しますが,読者が断りなく任意に利用・改変できることとします。

- ダウンロード

- GenAI_SD2310.zip

正誤表

本書の以下の部分に誤りがありました。ここに訂正するとともに,ご迷惑をおかけしたことを深くお詫び申し上げます。

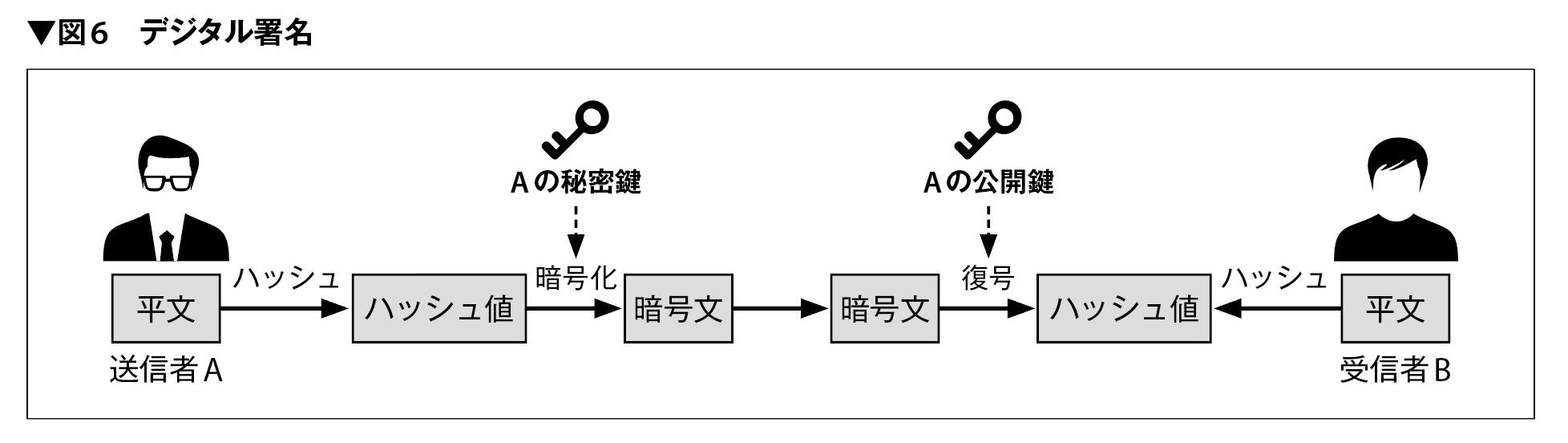

P.48,第1特集第3章「VPNと暗号化/認証の基礎」,右段下から7行め以降

厳密には,デジタル署名の「署名/検証」は「暗号化/復号」とは異なる処理でした。

| 誤 |

公開鍵暗号方式では、次の2通りの暗号化が可能です。

公開鍵暗号方式における2通りの暗号化

①公開鍵で暗号化すると、ペアとなる秘密鍵で復号できる

②秘密鍵で暗号化すると、同じ人の公開鍵で復号できる |

|---|

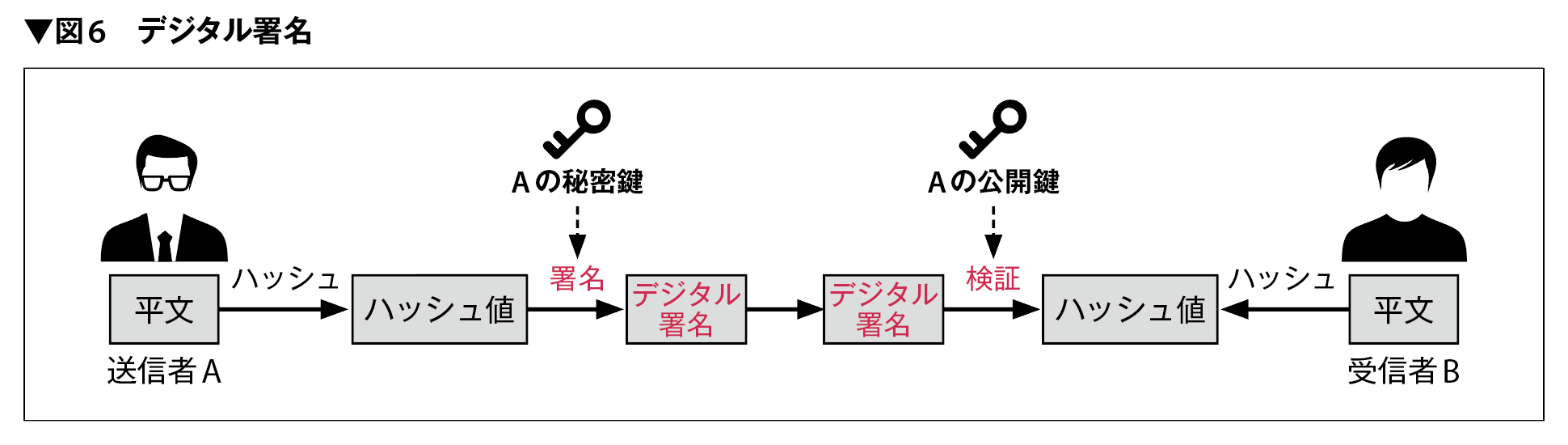

| 正 |

公開鍵暗号方式は、次の2つの機能を持っています。

公開鍵暗号方式における2つの機能

①公開鍵で暗号化すると、ペアとなる秘密鍵で復号できる

②秘密鍵で署名すると、同じ人の公開鍵で検証できる |

|---|

P.49,第1特集第3章「VPNと暗号化/認証の基礎」,右段下から5行め以降

厳密には,デジタル署名の「署名/検証」は「暗号化/復号」とは異なる処理でした。

| 誤 |

送信者の秘密鍵で暗号化し、それを受け取った受信者が、送信者の公開鍵で復号すること(前述の公開鍵暗号方式における2通りの暗号化の.の方法)によって、確かに本人であるという真正性を確認できます。 |

|---|

| 正 |

送信者の秘密鍵で署名し、それを受け取った受信者が、送信者の公開鍵で検証すること(前述の公開鍵暗号方式における2つの機能の②の方法)によって、確かに本人であるという真正性を確認できます。 |

|---|

P.50,第1特集第3章「VPNと暗号化/認証の基礎」,図6

厳密には,デジタル署名の「署名/検証」は「暗号化/復号」とは異なる処理でした。

| 誤 |

|

|---|

| 正 |

|

|---|

P.29 第1特集第1章「ネットワークセキュリティの基本」 図8の出典

| 誤 |

https://www.trendmicro.com/ja_jp/security-intelligence/research-reports/threat-solution/bot.htm |

|---|

| 正 |

https://www.trendmicro.com/ja_jp/security-intelligence/research-reports/threat-solution/bot.html |

|---|