サポートページ

補足情報

ゼロトラストモデルに活用される主要サービスの一覧について

(2022年2月8日更新)

本書のAppendix「ゼロトラストモデルに活用される主要サービスの一覧」に掲載したものです。ここではソリューションのサービス名に該当のURLをハイパーリンクにしています。

認証・認可

- EIAM(Enterprise Identity Account Management)

Okta

Azure Active Directory

Google Cloud Identity

ネットワーク

- SASE(Secure Access Service Edge)

Netskope

Prisma Access

Cato SASEクラウド - SWG(Secure Web Gateway)

Zscaler Internet Access(ZIA)

Menlo Security - ZTNA(Zero Trust Network Access)

Zscaler Private Access(ZPA)

エンドポントセキュリティ

- NGAV、EDR

CrowdStrike Falcon

Microsoft Defender for Endpoint

Cortex XDR - ITAM(IT Asset Management)

PC Check Cloud

Service Now Hardware Asset Management(HAM) - EMM

Microsoft Intune

ワークロードセキュリティ

- CWPP、CSPM

Prisma Cloud

ログ集約と分析の高度化

- SOC、SIEM、UEBA、SOAR

Neo SOC

Splunk

ArcSight Intelligence

IBM QRadar

Microsoft Sentinel

BigQuery

Exabeam

ServiceNow - Identity Security

Microsoft Defender for Identity

データセキュリティ

- CASB、DLP、IRM(Information Rights Management)

Netskope

Microsoft Cloud App Security

Azure Information Protection(AIP)

Final Code

BOX

Proofpoint ITM(Insider Threat Management)

補足画像について

(2022年2月1日更新)

本書の内容をよりご理解いただくために、以下の画像を掲載しておきます。

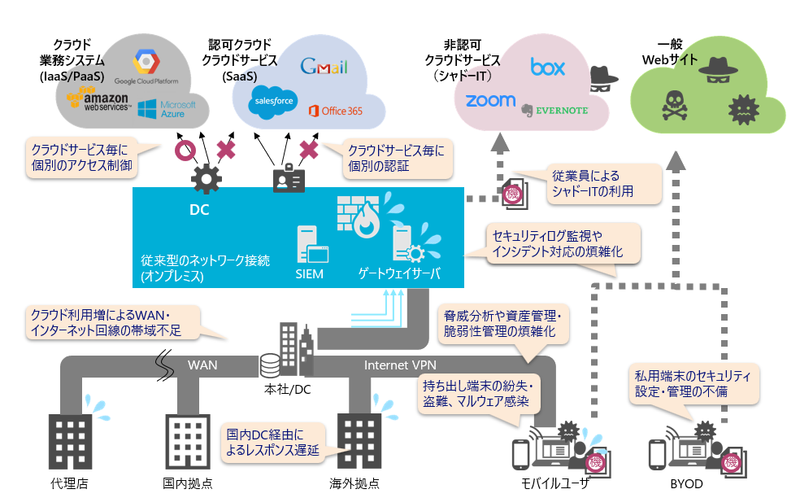

P.14 「ワークプレイスの移行でセキュリティリスクが顕在化する」項

次の図(ワークプレイスの移行でセキュリティリスクが顕在化)と併せてお読みください。

- ※画像をクリックすると大きく表示できます。

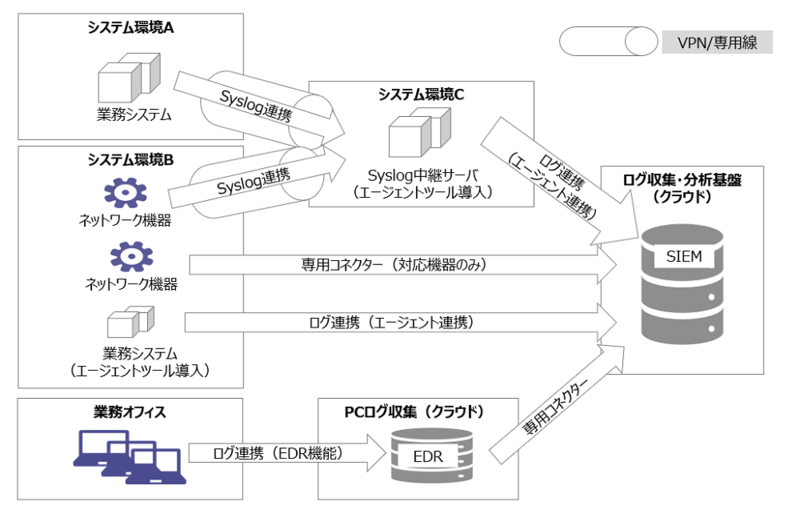

P.151 「ログ収集・保管の機能」条

次の図(SIEMへのログ連携イメージ)と併せてお読みください。

- ※画像をクリックすると大きく表示できます。

お詫びと訂正(正誤表)

本書の以下の部分に誤りがありました。ここに訂正するとともに、ご迷惑をおかけしたことを深くお詫び申し上げます。

(2022年7月19日最終更新)

P.16 本文 下から1行目

| 誤 | 金銭やを目的とした |

|---|---|

| 正 | 金銭を目的とした |

(以下2022年5月2日更新)

P.47 本文 下から2行目

| 誤 | クラウドサービスを「シャードIT」と呼び |

|---|---|

| 正 | クラウドサービスを「シャドーIT」と呼び |

(以下2022年2月3日更新)

P.282 執筆者紹介-岡部拓也さんの下から2行目

| 誤 | CISRT構築 |

|---|---|

| 正 | CSIRT構築 |

(以下2022年2月1日更新)

P.x(目次)とP.55 コラム(タイトル)

| 誤 | Excecutive Order on Improving the Nation's Cybersecurity |

|---|---|

| 正 | Executive Order on Improving the Nation's Cybersecurity |