Preciseの開発

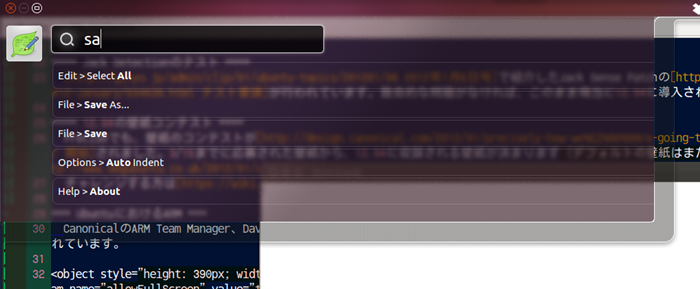

HUD

Precise世代のUnityに

Mark Shuttleworth・

ポイントとなるのは、

12.

$ sudo add-apt-repository ppa:unity-team/hud $ sudo apt-get update $ sudo apt-get dist-upgrade

Jack Detectionのテスト

2012年1月6日号で紹介したJack Sense Patchのテスト要請が行われています。致命的な問題がなければ、

12.04の壁紙コンテスト

Preciseでも、

チャレンジする方はガイドラインを参照の上、

UbuntuにおけるARM

CanonicalのARM Team Manager、

サマリはPhoronixとCNX Softwareにありますので、

注目は、

これ以外は基本的にHardware Summit当時に比べて大きな進展はありませんが、

Ubuntu Certification Webサイトの更新

Ubuntu CertificationのWebサイトが強化されました。Ubuntu Certification Webサイトは、

Full Circle Magazine Python Special Edition Volume 3

Full Circle MagazineのPythonスペシャル版 #3がリリースされています。Full Circle MagazineはUbuntuに関する記事を集めた月刊Webマガジン……なのですが、

Ubuntu Developer Week

12月23日に紹介した、

- 2012年1月31日 - 2月3日

IRC #ubuntu-classroom - see also:https://

wiki. ubuntu. com/ UbuntuDeveloperWeek/ JoiningIn

UWN#249

Ubuntu Weekly Newsletter #249がリリースされています。

その他のニュース

- Ubuntu Abosulute Beginners Guideというebook

(PDF) が無償で配布されています (ただしメールマガジンの購読が必要)。 - Unityをカスタマイズする3つの方法。CCSM・

Ubuntu Tweak 0. 6.0・ MyUnityの3種類が紹介されています。 - Unityで利用できるFlickr/

Shotwell Photos Lens 。 - VLC 2.

0 のリリースとPPA。 - CactiとNagiosを11.

04で使う 例。 - Replication設定を行ったMySQLを、

Nagiosで監視する方法。主にNRPEの設定方法です。 - VirtualBox 4.

1をUbuntu Server環境にコマンドラインでインストールし、 仮想マシンをHeadlessで使う方法。 - PyQtとWebkitで簡単にQtアプリケーションからHTMLを表示する方法。

- 自前メタパッケージを作成することで、

自分にとって必要なパッケージを簡単にインストールする方法。

今週のセキュリティアップデート

- usn-1335-1:t1libのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001555. html - Ubuntu 11.

10・ 11. 04・ 10. 10・ 10. 04 LTS用のアップデータがリリースされています。CVE-2010-2642, CVE-2011-0433, CVE-2011-1552, CVE-2011-1553, CVE-2011-1554を修正します。 - t1libによるAFMフォント・

Type1フォントの取り扱いに問題があり、 AFMフォントの場合は最悪の場合任意のコードの実行のおそれが、 Type1フォントの場合はアプリケーションのクラッシュが生じる可能性があります。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-1334-1:libxml2のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001556. html - Ubuntu 11.

10・ 11. 04・ 10. 10・ 10. 04 LTS・ 8. 04 LTS用のアップデータがリリースされています。CVE-2011-0216, CVE-2011-2821, CVE-2011-2834, CVE-2011-3905, CVE-2011-3919を修正します。 - libxml2によるXMLの取り扱いに問題があり、

任意のコード実行・ クラッシュが生じる可能性があります。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1336-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001557. html - Ubuntu 11.

10用のアップデータがリリースされています。CVE-2012-0056を修正します。 - カーネルの提供する/proc/

/memインターフェースのパーミッションが適切に設定されていないため、 このインターフェースを用いてsuidバイナリを改ざんすることで、 任意のコードの実行が可能です。ローカルユーザーによるroot権限奪取が可能です。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1337-1:Linux kernel (Natty backport) のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001558. html - Ubuntu 10.

04 LTS用のアップデータがリリースされています。CVE-2011-1162, CVE-2011-2203, CVE-2011-4110を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1338-1:Rsyslogのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001559. html - Ubuntu 11.

04用のアップデータがリリースされています。CVE-2011-4623を修正します。 - imfileモジュールをロードしている場合、

一定以上のサイズのデータを受け取ることでヒープバッファオーバーフローが発生します。これによりDoSが可能です。Ubuntuのデフォルト設定では、 imfileモジュールはロードされていません。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-1340-1:Linux kernel (Oneiric backport) のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001560. html - Ubuntu 10.

04 LTS用のアップデータがリリースされています。 CVE-2011-2203, CVE-2011-4077, CVE-2011-4110, CVE-2011-4132, CVE-2011-4330, CVE-2012-0044を修正します。 - 備考:備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるので、 通常はそのままアップデートの適用を行えば対応できます。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1341-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001561. html - Ubuntu 10.

10用のアップデータがリリースされています。CVE-2011-1162, CVE-2011-2203, CVE-2011-4110を修正します。 - 備考:備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるので、 通常はそのままアップデートの適用を行えば対応できます。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1339-1:QEMUのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001562. html - Ubuntu 11.

10・ 11. 04・ 10. 10・ 10. 04 LTS用のアップデータがリリースされています。CVE-2012-0029を修正します。 - QEMU内の仮想マシンにおいてe1000ドライバを利用している場合、

不正なパケットを受け取った際に任意のコードを実行されるおそれがあります。 - 対処方法:アップデータを適用の上、

e1000ドライバを使っている仮想マシンを再起動してください。

- https://

- usn-1343-1:Thunderbirdのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001563. html - Ubuntu 11.

10用のアップデータがリリースされています。 CVE-2011-3658, CVE-2011-3660, CVE-2011-3661, CVE-2011-3663, CVE-2011-3665, LP#909599を修正します。 - Thunderbird 9のUbuntuパッケージとしてのリリースです。

- 対処方法:アップデータを適用の上、

Thunderbirdを再起動してください。

- https://

- usn-1344-1:linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001564. html - Ubuntu 10.

04 LTS用のアップデータがリリースされています。CVE-2011-2203, CVE-2011-4110を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。 - 備考:備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるので、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-1345-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001565. html - Ubuntu 11.

04用のアップデータがリリースされています。CVE-2011-1162, CVE-2011-2203, CVE-2011-4110を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。

- https://

- usn-1346-1:curlのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001566. html - Ubuntu 11.

10・ 11. 04・ 10. 10用のアップデータがリリースされています。CVE-2012-0036を修正します。 - curlにおいて、

パーセント文字 (%) でエンコードされた文字が含まれるURLの解釈が正しくなく、 不正な処理を行わせることが可能です。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-1263-2:OpenJDK 6の再アップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2012-January/ 001567. html - Ubuntu 11.

10・ 11. 04・ 10. 10・ 10. 04 LTS用のアップデータがリリースされています。usn-1263-1の再アップデートです。 - OpenJDKを利用したプログラムからTLS/

SSLを行う場合、 特定のアルゴリズムでの通信が確立できなくなっていました。 - 対処方法:アップデータを適用の上、

Javaを利用している全てのアプリケーションを再起動してください。

- https://