14.04のリリースエンジニアリング

4月17日のリリースに向けて、14.04の開発が進められています。次のような背景により、リリース間際までぎりぎりの攻防が続けらる見込みです。

Python 3.3系のメンテナンスステータスが3月になってから「セキュリティアップデートのみ」に切り替わったため、開発者が気合いで3.4に移行することになった。とりあえず完了はしている。

QEMU2.0を含むが、しかしQEMU2.0の正式リリースはまだ行われていない。リリースされると投入される。とりあえずRC版が入っている。

OpenStack 2014.1 “ Icehouse” を含む予定だが、Icehouseのリリースは14.04と同じ4月17日。結果としてリリースと同時にIcehouseを正式版に差し替えるアップデートが行われることが予定されている。とりあえずRC版が入っている。

そろそろリリースを……と思い始めた今週になってからCVE-2014-0160 (OpenSSLの“ Heartbleed” バグ)が発覚してOpenSSL関連パッケージのみならず、ものによっては証明書も入れ替え。

通常のリリースであればリリース1~2ヶ月前に発生するパッチとエンバグとエンバグに対するパッチのせめぎあいがリリース直前に発生しており、14.04を評価している場合はアップデートに注意が必要です。

なお、Xubuntuにはこんなカオス も発生しており、全体的に予断を許さない気配が漂っています。

ただし、阿鼻叫喚の様相を呈しているユーザーランド[1] に比べてカーネルは落ち着いており、比較的 ほのぼのとした パッチが予約されている程度です。

今週は大きな動きがないこともあり、14.04で投入される新機能のうち、地味ではあるものの利用者にとっては嬉しい機能を3つほど紹介します(正直、筆者が13.10を撤廃した理由でもあります) 。

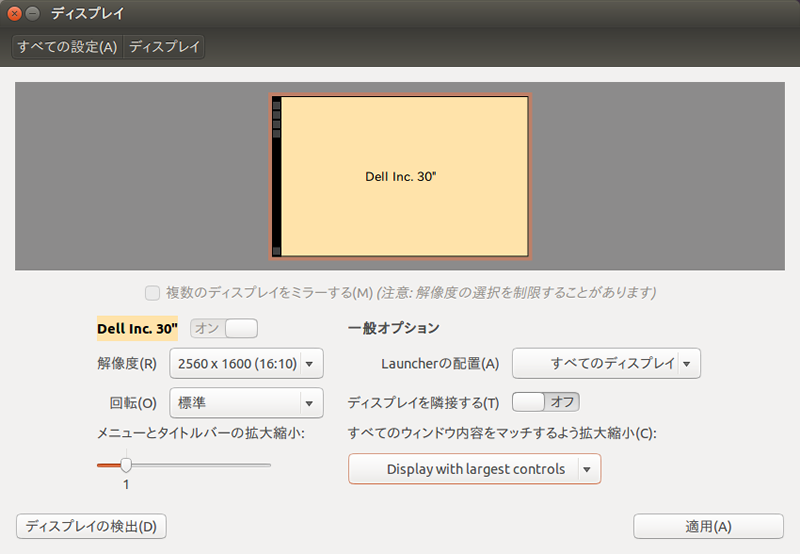

14.04では、いわゆる“ Retina” ディスプレイ向けに、DPIに応じた倍率を指定することで画面表示を変更する機能が追加されました。これにより、「 高解像度にして文字の表示は綺麗になったものの、メニューやタイトルバーの文字が小さすぎてうまくクリックできない」という問題を回避できます。特に、24インチ4Kを実現するタイプのモニタで効果を発揮するでしょう。

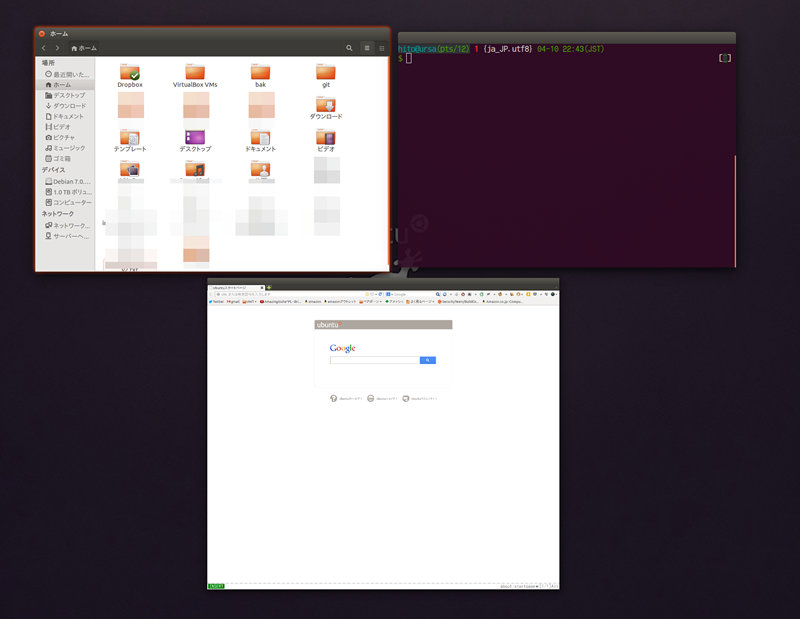

図1 14.04の解像度設定画面 Mac OS XのExpose機能に似たウインドウ選択機能、「 スケール」( Hyper+W)も14.04で変更された点です。13.10までの「スケール」機能はウインドウを「なんとなく選択可能に」並べるものでしたが、14.04では次のスクリーンショットのように、なるべく隙間なく表示するようになっています。この振る舞いにより、ウインドウの内容を視認可能なまま配置することができます。大量のウインドウを開いている場合は、これまでの「スケール」との挙動の差を感じることができるでしょう。

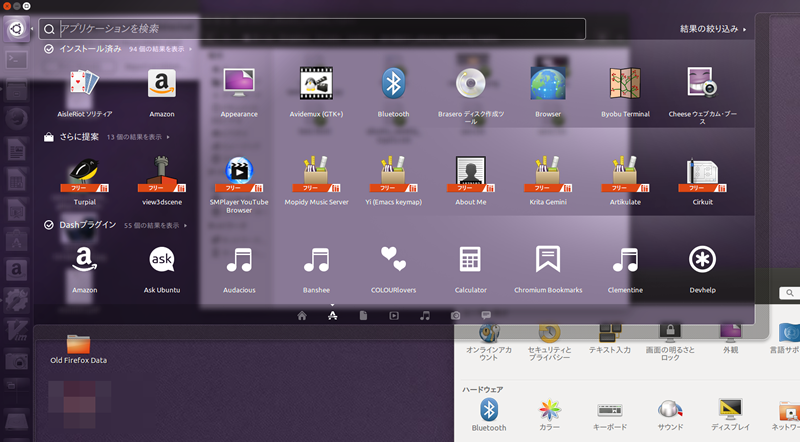

図2 「 スケール」表示。ウインドウの中身を可能な限り大きくする修正が加えられた もう一つの地味ながら大きい変更点は、Dashの応答速度の改善です。Hyperキー(一般的にはWindowsキー)で呼び出される各種メニューの応答性能が大幅に改善され、最近のマシンであればいずれもms単位の待ち時間で表示されるようになりました。13.10までは明らかに秒単位の時間がかかっていた処理です。

図3 14.04のDash。見た目は変化がないものの、待ち時間が大幅に抑制されている。 ……というような変化を始めとしたさまざまな更新が加えられ、5年間のサポートが提供されるUbuntu 14.04 LTS “ Trusty Tahr” のリリースは来週の木曜日、4月17日(現地時間。日本時間では木曜~金曜の間)です。

UWN#362

Ubuntu Weekly Newsletter #362 がリリースされています。

その他のニュース

最近サポートが終了したWindows XPそっくりなテーマ について。

サービス終了が宣言されたUbuntu Oneの、乗り換え 先に関するいくつかの 記事。

Ubuntuで利用できる壁紙60選 。

14.04に更新することで、Mac上でのゲームパフォーマンスが劇的に改善した 話。

今週のセキュリティアップデート

usn-2160-1 :LibYAMLのセキュリティアップデート

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002456.html

Ubuntu 13.10・12.10・12.04 LTS用のアップデータがリリースされています。CVE-2014-2525 を修正します。

不正なYAMLファイルを読み込んだ場合、メモリ破壊を伴うクラッシュが生じることがありました。悪用により任意のコード実行を含めた攻撃が可能です。

対処方法:アップデータを適用の上、LibYAMLを利用するアプリケーションを再起動してください。

usn-2162-1 :fileのセキュリティアップデート

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002457.html

Ubuntu 13.10・12.10・12.04 LTS・10.04 LTS用のアップデータがリリースされています。CVE-2014-2270 を修正します。

Windowsの実行ファイル(PEファイル)の判定時に、fileコマンドがクラッシュすることがありました。

対処方法:通常の場合、アップデータを適用することで問題を解決できます。

usn-2163-1 :PHPのセキュリティアップデート

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002458.html

Ubuntu 13.10・12.10・12.04 LTS・10.04 LTS用のアップデータがリリースされています。CVE-2014-2270 を修正します。

PHP組み込みのlibmagicライブラリの問題で、Windowsの実行ファイル(PEファイル)の判定時にクラッシュすることがありました。

対処方法:通常の場合、アップデータを適用することで問題を解決できます。

usn-2164-1 :OpenSSHのセキュリティアップデート

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002459.html

Ubuntu 13.10・12.10・12.04 LTS用のアップデータがリリースされています。CVE-2014-2653 を修正します。

SSHFP(SSH FingerPrint)を利用する際、中間者による成りすましに悪用可能な形でフィンガープリントチェックを迂回できる問題がありました。

対処方法:通常の場合、アップデータを適用することで問題を解決できます。

usn-2165-1 :OpenSSLのセキュリティアップデート

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002460.html

Ubuntu 13.10・12.10・12.04 LTS用のアップデータがリリースされています。CVE-2014-0076 , CVE-2014-0160 を修正します。

「HeartBleed」バグにより、OpenSSLと、libsslとリンクしたプロセスの保持するメモリ空間を外部から読み出すことが可能です。SSL通信の盗聴に利用できるほか、SSL証明書をはじめとするSSLによって保護されるべき各種クレデンシャルが読み取られる可能性があります。 対処方法:アップデータを適用の上、libsslを利用する全てのプロセスを再起動してください。また、既存の秘密鍵等のクレデンシャルを再生成することを強く推奨します。

備考:Cloud Imageも更新 されています。クラウド上でUbuntuを利用している場合、新しいマシンインスタンスを利用するか、既存のインスタンスを更新してください。

usn-2124-2 :OpenJDK 6 regression

https://lists.ubuntu.com/archives/ubuntu-security-announce/2014-April/002461.html

Ubuntu 12.04 LTS・10.04 LTS用のアップデータがリリースされています。

usn-2124-1 で提供されたOpenJDKにはupstream由来の問題があり、特定の条件下で不安定になることがありました。 対処方法:アップデータを適用の上、Javaを利用するアプリケーションを再起動してください。