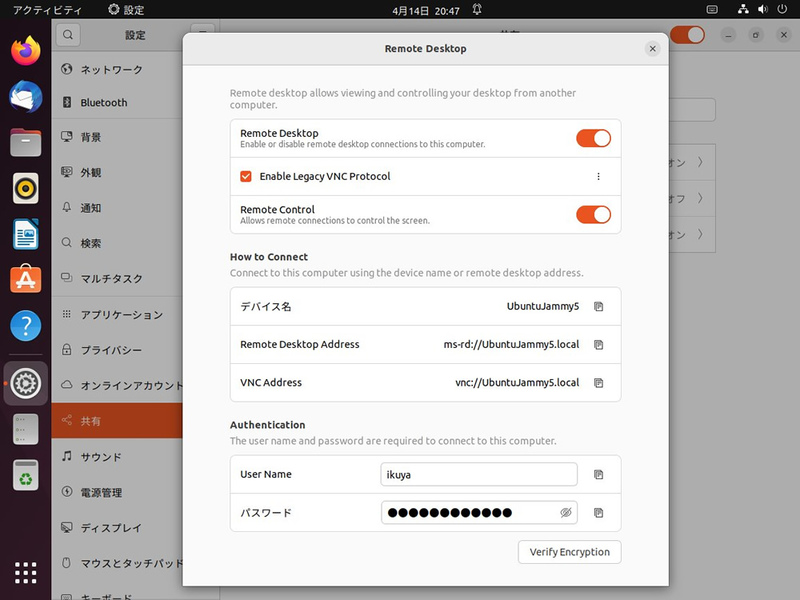

jammyの開発/リリースまであと一週間のタイミングでのRDP+VNCサポート

jammy

……しかしながら、

さらに、

その他のニュース

- ubuntu-advantage-client

(Ubuntu Advantageを使うためのクライアントソフトウェア) に、 リアルタイムカーネルの有効化機能らしきものが追加されています [3]。 - Ubuntu Core

(組み込み&IoT向けUbuntu) の 「デスクトップ」 の仕様検討と読み取れる作業が報告されています。 - Snapパッケージが、

プライベートアクセスできる/dev/ shmをサポート するようになります。

今週のセキュリティアップデート

- usn-5368-1:Linux kernel のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006493. html - Ubuntu 20.

04 LTS用のアップデータがリリースされています。CVE-2021-28711, CVE-2021-28712, CVE-2021-28713, CVE-2021-28714, CVE-2021-28715, CVE-2021-39685, CVE-2021-39698, CVE-2021-4135, CVE-2021-4197, CVE-2021-43975, CVE-2021-44733, CVE-2021-45095, CVE-2021-45402, CVE-2021-45480, CVE-2022-0264, CVE-2022-0382, CVE-2022-0435, CVE-2022-0492, CVE-2022-0516, CVE-2022-0742, CVE-2022-1055, CVE-2022-23222, CVE-2022-27666を修正します。 - 対処方法:アップデータを適用の上、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-5366-1:FriBidi のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006494. html - Ubuntu 21.

10・ 20. 04 LTS・ 18. 04 LTS用のアップデータがリリースされています。CVE-2022-25308, CVE-2022-25309, CVE-2022-25310を修正します。 - 悪意ある入力を行うことで、

メモリ破壊を伴うクラッシュを誘発することが可能でした。任意のコードの実行の可能性があります。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-5369-1:oslo.

utils のセキュリティアップデート - https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006495. html - Ubuntu 21.

10・ 20. 04 LTS・ 18. 04 LTS・ 16. 04 ESM用のアップデータがリリースされています。CVE-2022-0718を修正します。 - 悪意ある入力を行うことで、

本来秘匿されるべき情報へのアクセスが可能でした。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-5370-1:Firefox のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006496. html - Ubuntu 21.

10・ 20. 04 LTS・ 18. 04 LTS用のアップデータがリリースされています。CVE-2022-1097, CVE-2022-24713, CVE-2022-28281, CVE-2022-28282, CVE-2022-28283, CVE-2022-28284, CVE-2022-28285, CVE-2022-28286, CVE-2022-28287, CVE-2022-28288, CVE-2022-28289を修正します。 - Firefox 99.

0 のUbuntuパッケージ版です。 - 対処方法:アップデータを適用の上、

Firefoxを再起動してください。

- https://

- usn-5331-2:tcpdump のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006497. html - Ubuntu 20.

04 LTS・ 18. 04 LTS用のアップデータがリリースされています。CVE-2018-16301, CVE-2020-8037を修正します。 - 悪意ある入力を行うことで、

メモリ破壊を伴うクラッシュを誘発することが可能でした。任意のコードの実行の可能性があります。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-5373-1, usn-5373-2:Django のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006498. html - https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006499. html - Ubuntu 21.

10・ 20. 04 LTS・ 18. 04 LTS・ 16. 04 ESM・ 14. 04 ESM用のアップデータがリリースされています。 - 悪意ある操作を行うことで、

SQLインジェクション・ ヘッダインジェクションが可能でした。CVE-2021-32052, CVE-2022-28346, CVE-2022-28347を修正します。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-5374-1:libarchive のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2022-April/ 006500. html - Ubuntu 21.

10・ 20. 04 LTS用のアップデータがリリースされています。CVE-2022-26280を修正します。 - 悪意ある加工を施したファイルを処理させることで、

本来期待されないメモリのリードアクセスが可能でした。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://