Internet Explorerに深刻な脆弱性が発覚して、朝の情報番組でも取り上げられるほどの騒ぎになりました。

Internet Explorerは、Windowsの標準Webブラウザで、多くの人が使うものだけに、影響範囲が大きかったこともあります。Microsoftは、発見された脆弱性を修正するセキュリティ更新プログラムを緊急公開して、Windows Updateなどを通じて配布を行いました。また、特例としてサポートの終了したWindows XPおよびIE6のパッチも提供しました。このことからも、影響範囲を計ることができます。

脆弱性が発覚したのが、OpenSSLの「Heartbleed脆弱性」のあとで、皆が敏感になっているタイミングだっただけに、大きな問題として報道されました。

AndroidのWebブラウザと脆弱性の関係

今回発覚したのは、WindowsのIEの脆弱性です。Androidには、IEが提供されていないので、今回の騒ぎは、他人事とも捉えることはできますが、そうとも言い切れません。

ご存知のように、Androidは、さまざまなWebブラウザがリリースされているので、これごとに脆弱性を秘めている可能性があります。

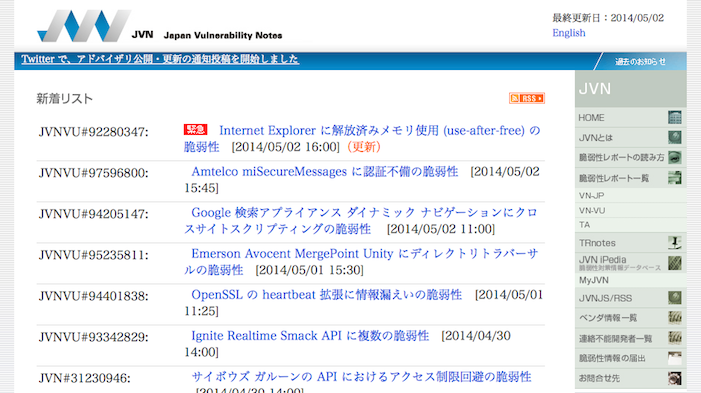

JVNのホームページ

日本で使われるソフトウェアなどの脆弱性関連情報とその対策情報を提供する「Japan Vulnerability Notes」( JVN)で、AndroidのWebブラウザに関する脆弱性情報を調べてみると、以下の三件の情報が見つかりました。

JVN#23256725: Opera browser for Android における Intent スキーム URL 処理に関する脆弱性 概要: 細工されたページを閲覧すると、Cookeiファイルが第三者に漏洩する可能性がある。 JVN#81637882: Sleipnir Mobile for Android における位置情報漏えいの脆弱性 概要: Geolocation APIの取り扱いに問題があり、位置情報が漏洩する可能性がある。 JVN#53768697: Android OS において任意の Java のメソッドが実行される脆弱性 概要: WebViewを利用するアプリで、細工されたWebページを閲覧すると、任意のJavaメソッドが実行される可能性がある。

OperaとSleipnirの脆弱性は、どちらかを使っていない限りは影響はありません。ともに人気のWebブラウザなので、お使いの方は、脆弱性が修正されているバージョンを使っているのか確認することをお勧めします。

最後の脆弱性は、Android OSに組み込まれているWebViewの脆弱性で、Android 3.0からAndroid 4.1.xまでが対象です。このバージョンのAndroid OSは、国内キャリアが発売するスマホやタブレットで使われています。該当バージョンのAndroidをお使いの方は、キャリアの対応状況がJVNの該当ページで確認できるので、目を通して必要であれば端末をアップデートすることをお勧めします。

参考までに、Android 4.4からは、WebViewが刷新されて、Chromeと同等のレンダリングエンジンとソフトウェアスタックになっており、これと同じHTML5やCSS、JavaScriptが使えるようになりました。

ユーザ側での対策方法はあるのか?

このように、Webブラウザのセキュリティ問題は、WindowsやMacなど、PCだけの話ではなく、Androidにもありえることがご理解頂けたと思います。

今回フォーカスした脆弱性は、アプリのバグが原因になることが多く、ユーザ側でできる対策は限られています。

たとえば、情報を収集して、早めのアップデートを行うのが対策として考えられます。情報の収集先は、ご紹介したJVNのページをまめにチェックする方法が考えられます。新着情報のRSSフィードが公開されているので、これを購読することで、簡単に情報収集ができます。また、Googleアラートを上手く活用する方法も考えられます。この場合、キーワードを「Android ブラウザ 脆弱性」とするとよいかもしれません。

今週は、この辺りで。また、来週。