Ubuntu 14.04.4 LTSのリリース

14.

Snappy Ubuntu Core for ARM64/Dragonboard 410c

Snappy Ubuntu CoreのARM64版の提供が始まります。リファレンス環境として選定されたハードウェアはDragonboard 410cです。

Dragonboard 410cは、

なお、

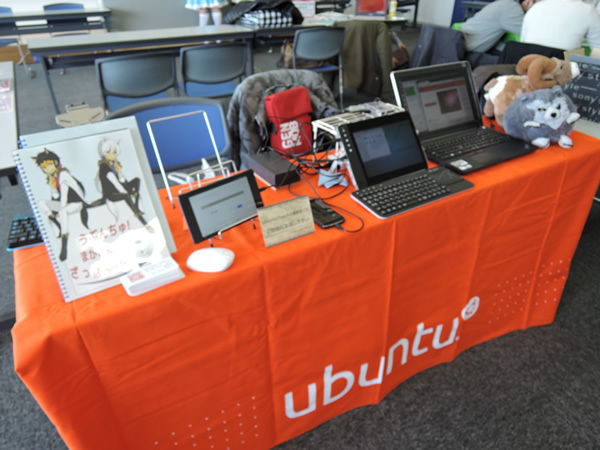

オープンソースカンファレンス2016 Tokyo/Spring

Ubuntu Japanese Teamは、

前回は5インチバージョンしか存在しなかった

土曜日にはコンテナ型ハイパーバイザー

| 日程 | 2016年2月26日 |

|---|---|

| 会場 | 明星大学 日野キャンパス 26号館 2F 多摩モノレール 「中央大学・ |

| 費用 | 無料 |

| 内容 | オープンソースに関する最新情報の提供・ |

| 主催 | オープンソースカンファレンス実行委員会 |

| 協賛 | 明星大学 / 明星大学 情報学部 |

| 企画運営 | 株式会社びぎねっと |

| hashtag | #osc16tk |

UWN#456

Ubuntu Weekly Newsletter #456がリリースされています。

その他のニュース

- Ubuntu Phoneで日本語入力が可能になりました

[5]。 - 16.

04のFeature Freeze が行われようとしています。 - MWC会場の振り返り

(day 1・ day 2・ day 3)。あわせて、 こちらの動画1や動画2も参照してください。特に後者は、 Nexus 4で動くLibreOfficeやGIMPが非常に印象的です。 - MWC会場の裏方からの視点、

その1・ その2・ その3・ その4。 - 「コンバージェンス」

を実現するためのデザインチームでの取り組みについて。 - CanonicalとMediatek

(エントリー~ミッドレンジスマートフォンに非常によく採用されているARM SoCのベンダー) による、 「アプリケーションをインストールできるホームゲートウェイ」 に向けた協働に関するプレスリリース。具体的な製品のプレスリリースではありませんが、 「Snappy Ubuntu Coreを採用し」 「OTAでアップグレードでき」 「アプリケーションを導入できる」 ブロードバンドルーターが登場することになりそうです。

今週のセキュリティアップデート

- usn-2901-1:xdelta3のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003306. html - Ubuntu 15.

10・ 14. 04 LTS用のアップデータがリリースされています。 - 悪意ある加工を施されたファイルをxdelta3に読み込ませると、

メモリ破壊を伴うクラッシュが生じることがありました。DoSが可能です。また、 任意のコードの実行が可能なうたがいがあります。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2902-1:graphite2のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003307. html - Ubuntu 15.

10・ 14. 04 LTS用のアップデータがリリースされています。CVE-2016-1521, CVE-2016-1522, CVE-2016-1523, CVE-2016-1526を習性します。 - 悪意ある加工を施されたフォントファイルを利用した場合、

メモリ破壊を伴うクラッシュが生じることがありました。DoSが可能です。また、 任意のコードの実行が可能なうたがいがあります。 - 対処方法:アップデータを適用の上、

graphite2を利用しているアプリケーション (例:LibreOffice) を再起動してください。

usn-2903-1・usn-2903-2 NSSのセキュリティアップデート

- https://

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003308. html - https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003322. html - Ubuntu 15.

10・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2016-1938を修正します。 - 暗号系の処理に利用される一部の除算処理が正しく実装されていないため、

本来期待されるものよりも暗号強度が低くなっていました。 - 対処方法:アップデータを適用の上、

NSSを利用するアプリケーション (例:Evolution・ Chromium) を再起動してください。 - 備考:CA証明書の更新を含んでいます。また、

SPI CAを削除する更新が含まれています。 - 備考2: 当初リリースされていたものはバージョン番号に問題があり、

NSSを利用するソフトウェアのビルドに失敗する状態になっていました。

- https://

- usn-2895-1:Oxideのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003309. html - Ubuntu 15.

10・ 14. 04 LTS用のアップデータがリリースされています。CVE-2016-1623, CVE-2016-1624を修正します。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2906-1:GNU cpioのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003310. html - Ubuntu 15.

10・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2015-1197, CVE-2016-2037を修正します。 - --no-absolute-filenamesオプションが与えられている場合に、

悪意ある加工が施されたアーカイブを処理すると、 本来意図しない場所にファイルが展開されてしまうことがありました。また、 悪意ある加工の施されたアーカイブの処理時に、 メモリ破壊を伴うクラッシュが生じることがありました。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2907-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003311. html - Ubuntu 14.

04 LTS用のアップデータがリリースされています。CVE-2015-7550, CVE-2015-8543, CVE-2015-8569, CVE-2015-8575, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2907-2:Linux kernel (Trusty HWE)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003312. html - Ubuntu 12.

04 LTS用のアップデータがリリースされています。CVE-2015-7550, CVE-2015-8543, CVE-2015-8569, CVE-2015-8575, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2908-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003313. html - Ubuntu 15.

10用のアップデータがリリースされています。CVE-2013-4312, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576, CVE-2016-2069を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2908-2:Linux kernel (Wily HWE)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003314. html - Ubuntu 14.

04 LTS用のアップデータがリリースされています。CVE-2013-4312, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576, CVE-2016-2069を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2908-3:Linux kernel (Raspberry Pi 2)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003315. html - Ubuntu 15.

10用のアップデータがリリースされています。CVE-2013-4312, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576, CVE-2016-2069を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2909-1:Linux kernel (Utopic HWE)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003316. html - Ubuntu 14.

04 LTS用のアップデータがリリースされています。CVE-2015-8785, CVE-2016-1575, CVE-2016-1576を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2910-1:Linux kernel (Vivid HWE)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003317. html - Ubuntu 14.

04 LTS用のアップデータがリリースされています。 CVE-2015-7550, CVE-2015-8543, CVE-2015-8569, CVE-2015-8575, CVE-2015-8785, CVE-2016-1575, CVE-2016-1576を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2911-1:Linux kernelのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003318. html - Ubuntu 12.

04 LTS用のアップデータがリリースされています。CVE-2015-7550を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2911-2:Linux kernel (OMAP4)のセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003319. html - Ubuntu 12.

04 LTS用のアップデータがリリースされています。CVE-2015-7550を修正します。 - 対処方法:アップデータを適用の後、

システムを再起動してください。 - 備考:ABIの変更を伴いますので、

カーネルモジュールを自分でコンパイルしている場合は再コンパイルが必要です。カーネルモジュール関連のパッケージ (標準ではlinux-restricted-modules, linux-backport-modules, linux-ubuntu-modulesなど) は依存性により自動的にアップデートされるため、 通常はそのままアップデートの適用を行えば対応できます。

- https://

- usn-2905-1:Oxideのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003320. html - Ubuntu 15.

10・ 14. 04 LTS用のアップデータがリリースされています。CVE-2016-1629を修正します。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://

- usn-2912-1:libsshのセキュリティアップデート

- https://

lists. ubuntu. com/ archives/ ubuntu-security-announce/ 2016-February/ 003321. html - Ubuntu 15.

10・ 14. 04 LTS・ 12. 04 LTS用のアップデータがリリースされています。CVE-2015-3146, CVE-2016-0739を修正します。 - libsshが悪意ある加工の施されたパケットを受け取った場合にクラッシュすることがありました。また、

特定の暗号系を利用している場合に、 本来期待されるよりも短い鍵長を使ってしまう問題がありました。 - 対処方法:通常の場合、

アップデータを適用することで問題を解決できます。

- https://