サポート

ダウンロード

(2018年2月28日更新)

本書のサンプルソースがダウンロードできます。

- ダウンロード

- samplesrc_20180228.zip(約14KB)

解凍してファイル名を参考にしてご利用ください。

2018年2月28日より前に公開していた「samplesrc_20171218.zip」に

「genesis.json」を追加しました。

正誤表

本書の以下の部分に誤りがありました。ここに訂正するとともに,ご迷惑をおかけしたことを深くお詫び申し上げます。

(2022年7月28日最終更新)

P.12 本文 2行目

| 誤 |

分散型(Decentrized) |

|---|

| 正 |

分散型(Decentralized) |

|---|

P.23:本文 下から7行目

| 誤 |

secp256k1は位相がとてつもなく大きな素数pの有限体上で

|

|---|

| 正 |

secp256k1は位数がとてつもなく大きな素数pの有限体上で

|

|---|

P.190 本文下から3行目

| 誤 |

gasPriceを全社のgssPriceよりも高くすれば

|

|---|

| 正 |

gasPriceを全社のgasPriceよりも高くすれば

|

|---|

P.212 本文下から5行目(コマンド「getUsed確認」の直前)

| 誤 |

gasUsedからもthrowされていないことがわかります。

|

|---|

| 正 |

gasUsedからもthrowされていることがわかります。

|

|---|

P.50 図4-9の説明文の4行目

| 誤 |

ビットコインワーク

|

|---|

| 正 |

ビットコインネットワーク

|

|---|

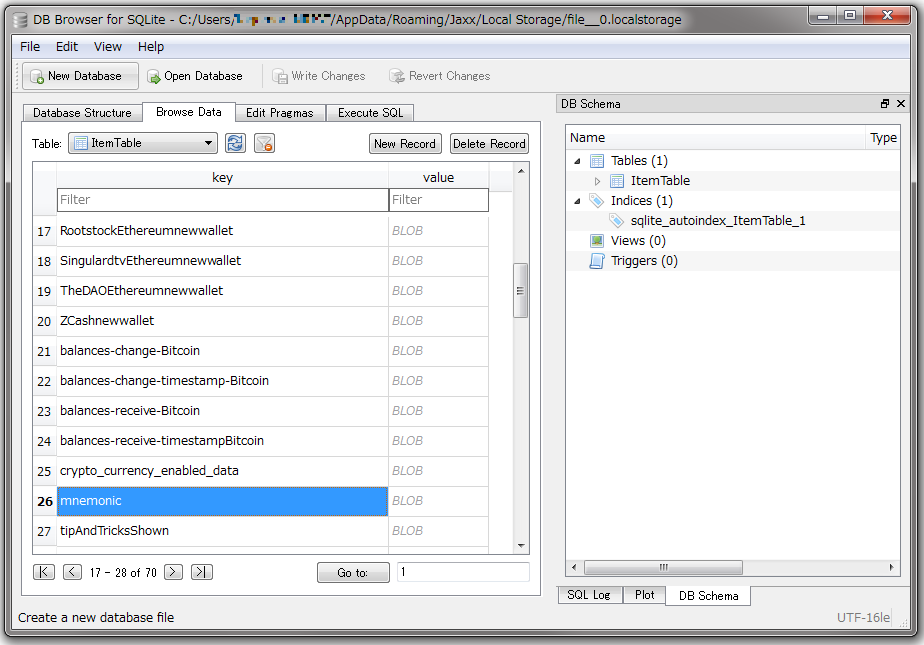

P.134 図9-17のキャプション

P.162 本文上から7~8行目

| 誤 |

想定していたいのですが、

|

|---|

| 正 |

想定していたのですが、

|

|---|

P.172 本文下から3行目

(以下2018年7月5日更新)

P.51 図4-10の上部の網掛け内

| 誤 |

TxAもTxCも同じアウトプットを参照

|

|---|

| 正 |

TxAもTxBも同じアウトプットを参照

|

|---|

(以下2018年5月9日更新)

P.28 「公開鍵で署名データを検証する」項

Opensslで署名する際に「dgst -SHA256」を指定しており,署名時にOpensslがSHA-256化してくれるため,署名対象のmessageをsha256sumでハッシュ化する必要なく,「hashed_message.txt」と「hashed_message.sig」ファイルを生成する必要はありません。代わりに「message.txt」を署名してください。各コマンドは次のように訂正いたします。

- メッセージのハッシュ値を生成する

このコマンドは不要です。

- 署名データを作成する

$ openssl dgst -SHA256 -sign secp256k1-private.pem message.txt > message.sig

|

- 公開鍵で署名データを検証する

$ openssl dgst -SHA256 -verify secp256k1-public.pem -signature message.sig message.txt

|

P.29 「メッセージが改ざんされた場合を検証する」項

Opensslで署名する際に「dgst -SHA256」を指定しており,署名時にOpensslがSHA-256化してくれるため,署名対象のmessageをsha256sumでハッシュ化する必要なく,「hashed_message_kaizan.txt」と「hashed_message_kaizan.sig」ファイルを生成する必要はありません。代わりに「message_kaizan.txt」を署名してください。各コマンドは次のように訂正いたします。